El problema no es que carezcamos de inteligencia de amenazas; es que carecemos del tipo adecuado de inteligencia: inteligencia que conecte lo que sucede dentro de nuestro entorno con lo que los atacantes planean fuera de él.

Por eso importan dos tipos de inteligencia de amenazas: interna y externa. Cada una por separado cuenta parte de la historia; juntas, aportan claridad.

Check Point

¿Por qué la inteligencia de amenazas por sí sola no es suficiente?

La mayoría de las organizaciones se suscriben a múltiples fuentes de amenazas. Estas llegan de todas direcciones, genéricas, fragmentadas y, a menudo, con retraso. En lugar de aclarar el riesgo, lo confunden.

¿El resultado? Más señales que nunca, pero menos capacidad para actuar antes que los atacantes. Los analistas de SOC pasan horas clasificando alertas duplicadas. Los equipos de vulnerabilidades buscan CVE que podrían no ser explotados nunca. Los equipos de infraestructura dudan en implementar cambios por temor a interrumpir la producción. Los líderes de riesgo tienen dificultades para informar y cuantificar la reducción del riesgo. Y las exposiciones persisten.

La respuesta no es otra fuente. Es el contexto. Saber qué señales importan, qué activos están realmente expuestos y qué amenazas se utilizan activamente contra usted o contra organizaciones como la suya. Esto comienza con dos perspectivas distintas: de adentro hacia afuera y de afuera hacia adentro.

La inteligencia de amenazas internas es mucho más que ver dentro de sus paredes

Cuando la mayoría de la gente oye «inteligencia de amenazas internas», piensa en registros y telemetría de su propio entorno. Eso es parte de ello, pero no lo abarca todo. La inteligencia interna se vuelve poderosa cuando se amplifica con información global.

Aquí es donde entra en juego ThreatCloudAI. ThreatCloud es la columna vertebral de la inteligencia de Check Point, incorporando continuamente los últimos indicadores de compromiso (IoC) y protecciones detectadas en la práctica, a escala global. Cada día, millones de señales fluyen desde fuentes abiertas, la monitorización de la web profunda y oscura, y los propios puntos de control de Check Point en puertas de enlace, endpoints y entornos de nube. La IA y el aprendizaje automático seleccionan estas señales, separando los verdaderos patrones emergentes del ruido.

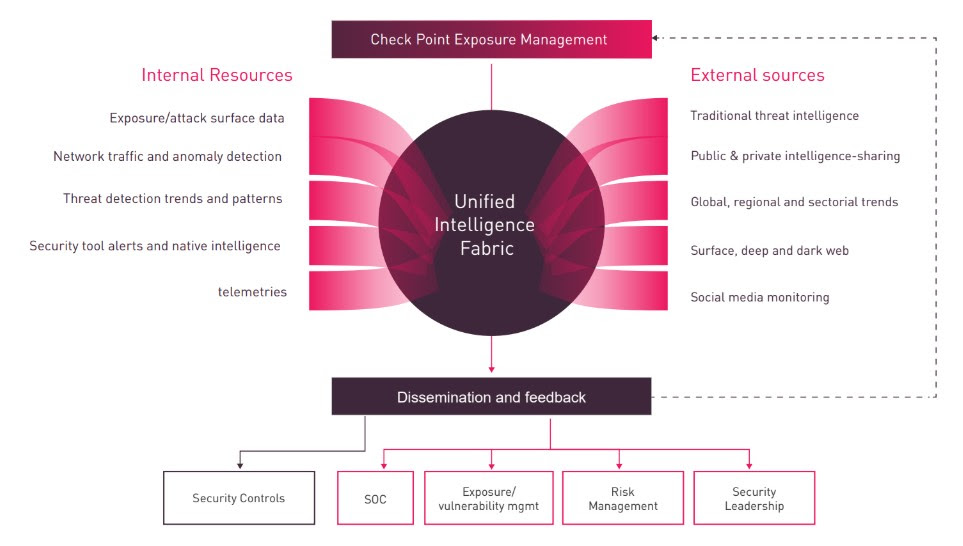

La telemetría empresarial se transmite de vuelta a ThreatCloud, validando y ponderando las señales según el contexto real. A cambio, ThreatCloud proporciona artefactos listos para la aplicación de la normativa (protecciones IPS, listas de bloqueo adaptativas e IoC) en todo el ecosistema de Check Point y más allá. Esto no es solo «interno» en el sentido tradicional. Es un tejido de inteligencia bidireccional: tu entorno informa los patrones globales, y estos fortalecen tu entorno. ¿El resultado? Una imagen viva y validada de lo que se puede explotar ahora.

¿Cómo encaja la inteligencia sobre amenazas externas?

Ahora, invierta la perspectiva. La inteligencia externa muestra lo que hacen los adversarios más allá de su perímetro. Incluye conversaciones en la deep web y la dark web, abuso de marca, credenciales filtradas, dominios maliciosos y kits de phishing. Aquí es donde la intención se hace visible.

La inteligencia externa responde a la pregunta: ¿qué están atacando y utilizando los atacantes contra mí en este momento? La inteligencia externa va más allá del simple análisis de amenazas genéricas. Se trata de comprender las intenciones de los actores de amenazas y priorizar el riesgo.

Los actores de amenazas no solo improvisan, sino que también dirigen fábricas de phishing, automatizan la suplantación de dominios e intercambian credenciales nuevas en la dark web. Las soluciones eficaces de inteligencia de amenazas externas monitorizan continuamente la web abierta, profunda y oscura en busca de señales importantes: credenciales filtradas, kits de phishing, perfiles sociales fraudulentos y aplicaciones maliciosas.

Phishing, credenciales filtradas y web profunda/oscura

Considere el phishing. Según IBM X-Force, el 30 % de las brechas de seguridad corporativas comienzan con phishing. La inteligencia de amenazas externas, como la monitorización de dominios similares, el análisis de redes sociales y la monitorización de la dark web en busca de kits de phishing, ofrece a las organizaciones una alerta temprana sobre intentos de suplantación de identidad.

Las credenciales filtradas son otro asesino silencioso. Check Point informó un aumento del 160 % en las credenciales filtradas en 2025 en comparación con 2024, con un 22 % de las brechas vinculadas a inicios de sesión robados. Estas credenciales no se publican sin más, sino que se venden en foros cerrados y se incluyen en kits de phishing. La inteligencia de amenazas externa detecta estas filtraciones, alerta a las organizaciones y ayuda a prevenir el robo de cuentas antes de que los atacantes entren por la puerta principal.

La inteligencia de amenazas externa también proporciona monitoreo de la web profunda y la web oscura; los rastreadores automatizados recopilan información que se potencia gracias a la interacción de analistas con actores de amenazas en comunidades ocultas para recopilar información a la que los rastreadores automatizados no pueden acceder. Este enfoque, que combina inteligencia humana con IA, proporciona información validada y contextualizada, adaptada a su sector y sus activos.

El Punto de Fusión – Estructura de Inteligencia Unificada

La inteligencia de amenazas externas no es una disciplina aislada. Su verdadero valor surge cuando se conecta con la inteligencia interna para crear una estructura de inteligencia unificada. Esta fusión proporciona a los equipos de seguridad una visión completa: qué planean los atacantes, qué está expuesto y qué protecciones ya existen.

Las señales internas sin contexto externo conducen a una priorización ciega. Las señales externas sin una postura interna generan ruido. Al fusionarse, crean un tejido de inteligencia unificado que revela el panorama general.

Esto significa que las campañas de adversarios, las credenciales filtradas, los kits de phishing y los indicadores de abuso de marca se correlacionan con lo que realmente se expone en los entornos internos.

Estructura de inteligencia unificada: importancia

¿Por qué es importante? Porque el contexto lo cambia todo. Una contraseña filtrada en un foro de la dark web es preocupante, pero si esa cuenta también tiene acceso a un recurso en la nube mal configurado, es crucial.

Un dominio de phishing que ataca su marca es peligroso, pero si su pasarela de correo electrónico carece de las protecciones adecuadas, es urgente. La inteligencia unificada conecta estos puntos, de modo que los equipos de seguridad ven el riesgo como lo ven los atacantes: en toda la superficie de ataque.

Esa claridad es lo que convierte el ruido incesante en prioridades prácticas.

De la información a la acción

Cuando la telemetría interna y las señales externas convergen, las organizaciones obtienen algo que nunca antes habían tenido: confianza. Confianza en que las decisiones se basan en riesgos reales, no en conjeturas. Confianza en que los recursos se centran en una reducción significativa de riesgos. Y confianza en que las exposiciones no solo se enumeran, sino que se comprenden en contexto.

Esta visión integrada no solo ayuda a los analistas del SOC a clasificar con mayor rapidez. También ayuda a los CISO a comunicar el riesgo en términos empresariales. Ayuda a los equipos de vulnerabilidad a dejar de perseguir CVE irrelevantes. Y ayuda a los equipos de infraestructura a comprender qué controles reducen realmente la exposición.

Columna escrita por Check Point Software Technologies.

Seguinos en las redes:

Facebook: https://bit.ly/TodoRiesgoFacebook

Instagram: https://bit.ly/3OOsqMo

LinkedIn: https://bit.ly/TodoRiesgoLinkedIn

X: https://bit.ly/TodoRiesgoTwitter

YouTube: https://bit.ly/TodoRiesgoYouTube